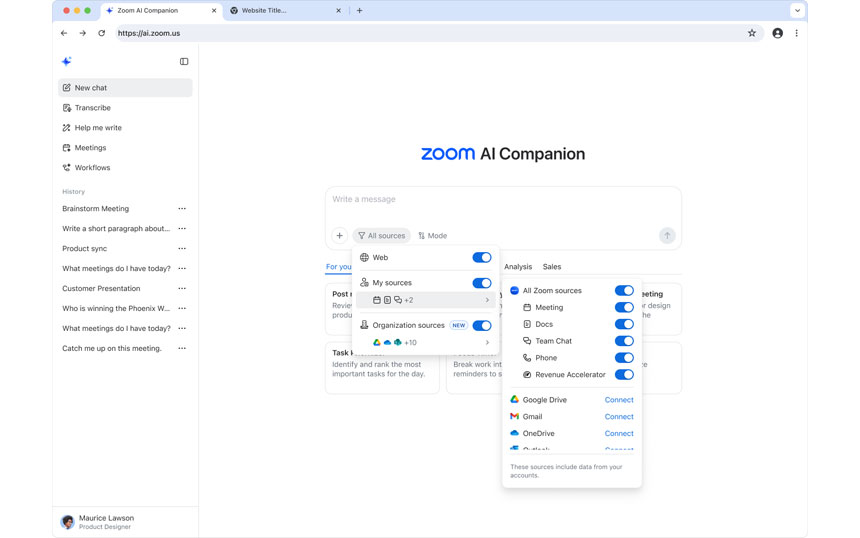

SD-WAN機能を搭載 便利なリモートアクセス1つはローカルブレイクアウトだ(図表2 左下)。Prisma AccessにはSD-WAN機能が統合されている。各拠点にIPSec対応ルーターを設置することで、特定のクラウド宛通信を拠点から直接クラウド上のPrisma Accessへオフロード。次世代ファイアウォールと同等のセキュリティ機能を適用したうえで、目的のクラウドへアクセスさせられる。Prisma Accessは77カ国100拠点以上(日本は東京、大阪)にデータセンターを展開しており、遅延の心配はほとんどない。これにより本社/データセンターへの負荷を抑え、専用線/VPNサービスのコストも節約できる。

図表2 Prisma Accessの構成要素とその関係

もう1つの要素はリモートアクセスだ(図表2 右側)。「モバイルやノートPCなど、テレワークで使うような端末にセキュアかつ低遅延のリモートアクセスを提供します」と藤生氏は説明する。

ユーザー側で必要な作業は、自分の端末にPrisma Accessのエージェントをインストールするだけ。後はエージェントが、自動でPrisma Accessを経由し、URLフィルタリングやサンドボックス、IPS(不正侵入防御)などのセキュリティ対策を施してから目的地にアクセスする。「ユーザー側の操作は必要ありません。社内ネットワークの中からアクセスする際は自動でVPNがオフになります」

接続ポイントは占有 課金体型はユーザーごとこうしたSaaS型のセキュリティを提供できる企業はパロアルトネットワークス以外にも存在するが、競合と比べた強みとして次の点を藤生氏は挙げる。「Prisma Accessはユーザー企業ごとに接続ポイントを占有する形でお渡しします」。接続ポイントとはPrisma Accessのデータセンター内に構築されるテナントのこと。多くのSaaSでは契約しているユーザー企業全体で各接続ポイントを共有する形になる。そのため、トラフィックがピークの時間帯などは渋滞が起こり、遅延が発生しやすくなるが、Prisma Accessはそうした心配がない。「顧客に占有IPアドレスも付与されるため、各アプリケーション側でもアクセスを許可する付与されたIPアドレスを固定しておけば、セキュリティをより強固にできます」

この接続ポイント(テナント)はオートスケーリングにも対応する。「例えばイベント会場などに数万人が集まり、1つのテナントへのアクセスが集中した場合も、自動で拡張されます。どれだけ利用しても課金はユーザー単位で行われるため、管理者はサイジングや機器増設の悩みから解放されます」

Prisma AccessではSaaSへのアクセスにSLA(Service Level Agreement:サービス水準合意)も設けている。「主要なSaaS(2020年6月時点ではMicrosoft 365、G Suite、Salesforce、Box、Slackの5つ)への遅延時間として35~75msを保証しています。Prisma Access自体のSLAも当然設けています」

このようにPrisma Accessはユーザーの利便性とセキュリティを高度に両立する。SaaSであるため機器調達の手間もいらない。「最初は少人数から始めて、少しずつ利用ユーザーを増やされる方も多いです」。テレワーク環境を整えたいならまずは相談してみてはいかがだろうか。

<お問い合わせ先>

パロアルトネットワークス株式会社

URL:https://www.paloaltonetworks.jp/

E-Mail:infojapan@paloaltonetworks.com

| >>ホワイトペーパーダウンロード |

リモートアクセスVPNを再評価。拡張可能なクラウドベースのPrisma Accessとは? リモートアクセスVPNを再評価。拡張可能なクラウドベースのPrisma Accessとは?ワークフォースとクラウドベースのアプリケーションが拡大し続ける中、VPNでは不十分、あるいはクラウドのセキュリティを確保できないという状況が増えています。VPNに依存することなく、拡張可能なクラウドベースのセキュリティを構築する方法についてご紹介します。 |