脅威の侵入を100%防ぐことは不可能――。そんな現実を前にして、「侵入後」の対策にフォーカスしたセキュリティソリューションが増えているが、パロアルトネットワークスからも登場した。日本での提供が3月23日から始まった「Magnifier」(マグニファイア)だ。

「侵入後の対策としては、主にDetection & Responce(D&R)がある」(同社シニアプロダクトマーケティングマネージャーの広瀬努氏)が、MagnifierもD&Rにカテゴライズされるソリューションだ。

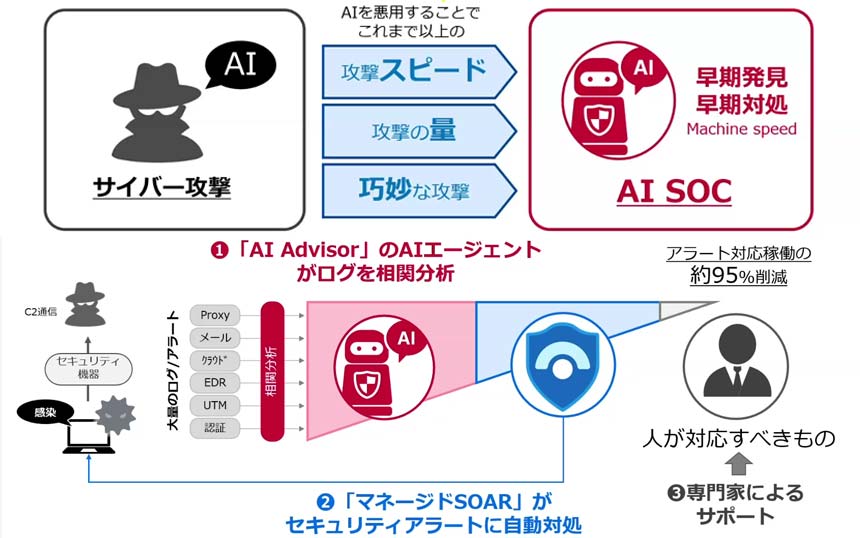

攻撃者は、侵入すること自体を目的にしているわけではない。侵入後、まずは内部での活動範囲を広げ、最終的にデータを持ち出すことなどが目的である。そして、侵入から目的達成までには通常、数日から数週間、数カ月の期間を要することから、「攻撃が成功する前段階で止めてしまおうというのがD&Rだ」。

D&Rの概要

具体的には、組織内部のログを収集し、その挙動を分析。様々な脅威インテリジェンスも活用しながら、異常な挙動を検出(Detection)することで、迅速な対応(Responce)につなげる。

ただ、既存のD&Rには「多くの課題がある」と広瀬氏は指摘した。

まずはストレージの問題だ。「内部のログ情報の粒度はできるだけ細かいほうがいいが、細かくするとログのサイズが大きくなるため、ストレージのスケーラビリティが問題になる」

次は、アラートの精度の問題。よくある閾値ベースのアラートでは、本当に注意すべき脅威が大量のアラートに埋もれかねない。

さらに、「アラートが挙がった後、素早く対処するためには、情報を集める必要があるが、その点も不十分」だという。