ハクティビズムの隆盛やサイバー犯罪者によるボットネット貸出ビジネスの定着などを背景に、いつどの企業・団体がDDoS攻撃に狙われるのか、現在のインターネットはまったく予断を許さない状況になっていることを前編では見た。

では、ビジネス活動の生命線ともいえるWebサイトをDDoS攻撃から守るために、企業・団体はどのような対策をしなければならないのだろうか。後編では、最新のDDoS攻撃の傾向を押さえたうえで、正しい対策について解説する。

なぜDDoS攻撃は、主要な攻撃手法であり続けているのか?

DDoS攻撃が長きにわたりサイバー犯罪者たちの主要な攻撃方法であり続けている理由の1つは、DDoS攻撃を防御するのは難しく、今もって非常に有効な攻撃方法であるからに他ならない。

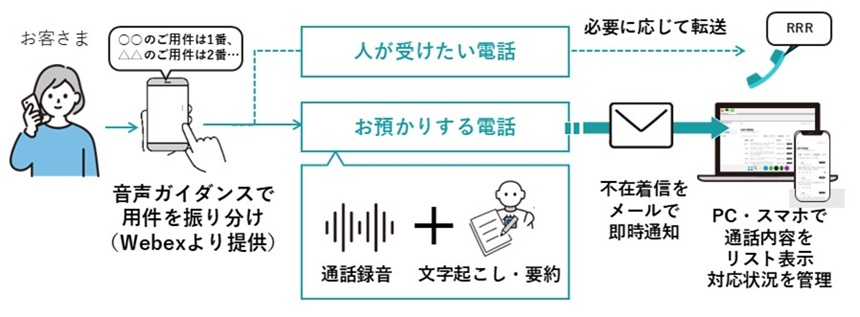

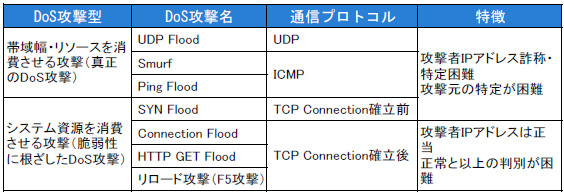

なぜ防御が難しいかといえば、それは一見したところ、正規のトラフィックとDDoS攻撃とは見分けが付かないためだ。図表1の通り、DDoS攻撃には様々なタイプが存在するが、分かりやすい例として、いわゆる「F5攻撃」(リロード攻撃)のケースで考えてみよう。

| 図表1 DDoS攻撃で用いられる手法の分類(出典:IPA) |

|

WebブラウザではF5ボタンを押すことでWebページの再読み込みが行えるが、このF5ボタンを連打することでWebサーバーに負荷をかけるのがF5攻撃である。最も素朴なDDoS攻撃のやり方だが、Webサーバー側から見た場合、一般のユーザーがWebページを最新の状態に更新するためF5ボタンを押していても、悪意を持ってF5ボタンを連打していても、それぞれのリクエスト自体に違いはない。

さらには、分散型の攻撃であることも対処を難しくしている。

1カ所からの攻撃であれば、その攻撃元を特定して遮断するというアプローチも採りやすい。しかし、DDoS攻撃は「分散型サービス拒否攻撃」の名の通り、サイバー犯罪者に操られた大量のコンピューターで構成されたボットネット、あるいは数多くの有志の攻撃参加者が主体となり、大量の場所から1つのWebサーバーをめがけて攻撃が実行される。攻撃元が広く分散しているため、攻撃元を1つずつ遮断していくのは容易ではないのだ。

このような特性を持つがゆえ、DDoS攻撃は長年にわたり脅威であり続けているわけだが、最近は攻撃の一層の大規模化と巧妙化も進展している。このため、「DDoS攻撃対策は一応やっています」というレベルでは、実際に攻撃に遭ったときに被害を食い止められない可能性が高い。

大規模DDoS攻撃は止められない!?

米アカマイ・テクノロジーズのジョン・エリス氏によれば、DDoS攻撃に関して、多くの企業・団体が見落としている点があるという。それは「回線」に関わるものだ。

DDoS攻撃の防ぎ方としては、Webサーバーの手前に置いたファイアウォールやIPSなどで堰き止めるという方法がある。しかし、これには実は大きな欠陥があるというのがエリス氏の考えだ。「どれほど強力なファイアウォールを導入したとしても、大規模なDDoS攻撃に遭ったら、その前に回線がパンクしてしまう」からである。

例えば、10GbpsのDDoS攻撃を防御できるファイアウォールをWebサーバーの前に設置していたとしよう。一方、インターネットとWebサーバーをつなぐ回線の帯域幅はどれくらいだろうか。10Gbpsを超える回線を契約している企業・団体はほとんどないはずだ。いくらWebサーバーの手前でしっかり守りを固めていても、契約している帯域幅を超えるDDoS攻撃を受けたら、何の役にも立たない。

アカマイがこれまでに検知した最大の攻撃は146Gbpsだったというが、現在では10Gbpsを超えるDDoS攻撃は決して珍しいものではない。エリス氏は「10万台規模のボットネットなら60Gbps規模のDDoS攻撃を仕掛けられる」と話す。

アーバーネットワークスの佐々木崇氏もまったくの同意見だ。Webサーバーの手前でDDoS攻撃を止めるという対策について、「そもそもコンセプトとして非常に無理がある。回線の帯域幅が1Gbpsだったとして、そこに1Gbps以上のDDoS攻撃が来たら、ファイアウォールやIPSがどんな機能を持っていても、すでに止めることはできない」と語る。

なお、DDoS攻撃が大規模化している要因だが、エリス氏は次の3点を挙げる。(1)DDoS攻撃ツールの入手が容易になり、誰でも攻撃に参加できるようになっていること、(2)ボットネットが大型化していること、そして(3)ユーザー側の帯域が拡大していることだ。

DDoS攻撃を実際に仕掛ける攻撃主体の規模が拡大していると同時に、1台のコンピューターが繰り出せる攻撃のボリュームも拡大しているのである。

| >>この記事の読者におすすめのコンテンツ | ||

|

||

|