社会経済のデジタルシフトが加速している。我々を待ち受けるのは、サイバー攻撃や情報漏えい、フェイクニュースなどのリスクにあふれた未来か、それとも――。

<トラスト(信頼)>のあるデジタル社会を目指して、サイバーセキュリティに注力しているのがNTTグループだ。業界屈指の実績・スキルを持った人材が数多く在籍し、セキュリティの最前線で日々戦っている。今回からスタートする連載「<サイバーセキュリティ戦記>NTTグループのプロフェッショナルたち」では、そんな彼らたちの取り組みを紹介していく。

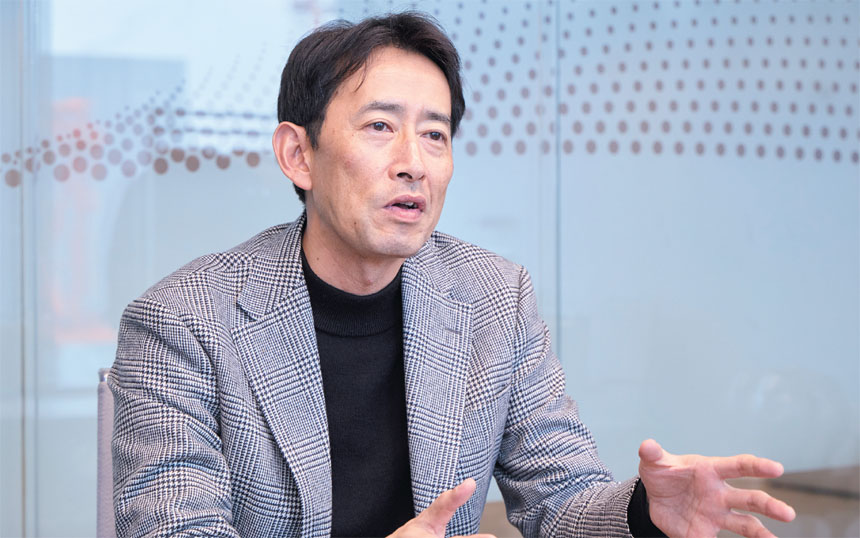

第1回に登場するのは、NTTコミュニケーションズの水口孝則。「あらゆる企業・個人がサイバー攻撃の被害に遭う時代」とよく言われるが、NTTグループも例外ではない。2020年春、NTTコミュニケーションズで重大なセキュリティインシデントが発生した。インシデントの舞台裏が明かされることは日本ではほとんどなく、このことが日本企業の危機意識が高まらない要因の1つとも指摘されている。NTTグループにとって痛恨の極みとなった事件の裏側では、どんな活動が行われていたのか。

インシデントの全容解明に全力で取り組んだ1人が、セキュリティ技術者でデータ分析のプロフェッショナルである水口だった。

「スピード感が半端ありませんでした。間違いなく高度なスキルを持ったプロの仕業でした」

2020年5月、NTTコミュニケーションズ(以下、NTT Com)は、重大なセキュリティインシデントに襲われた。社内ネットワークへの侵入を許し、工事情報管理サーバーと社内ファイルサーバーの一部に不正アクセスされたのだ。

最終的に、流出のおそれがあると判明したのは、工事情報管理サーバーの704社に関する工事情報等と、社内ファイルサーバーの188社に影響が及ぶ可能性がある情報――。NTT Comにとって痛恨の出来事となった。

このときデータ分析のプロフェッショナルとして、インシデント調査にあたった1人が、デジタル改革推進部 データドリブンマネジメント推進部門 部門長の水口孝則だ。

水口は、データファーストな企業経営やビジネス判断を推進する組織の責任者。セキュリティ分野でも豊富な経験と高いスキルを有していた。

「長年セキュリティに携わってきましたが、それまでの取り組みの“集大成”という感じでした」。そう振り返る水口の体からは、当時覚えた恐怖感が今も消えてはいない。

数秒後には自分の足跡を消し、ラテラルムーブメントする侵入者新型コロナウイルスの感染拡大防止のため、緊急事態宣言下で迎えた2020年のゴールデンウィーク。NTT Comが不正アクセスを検知したのは、例年とはまったく違うゴールデンウィークがあけた5月7日のことだった。

災害対策室のメンバーでもあった水口の耳にも、その報せはすぐに届いた。まず情報システム部門が中心になって全容解明に動くが、ほどなく情報システム部門から聞こえてきたのは、「見なければならないデータの量が尋常ではない。このままではデータ分析に数カ月かかってしまう」という悲鳴だった。

「関連するデータを全部渡してくれ」。水口のチームは、データ分析役を買って出た。

分析を開始すると、たしかに情報システム部門の言う通りだった。

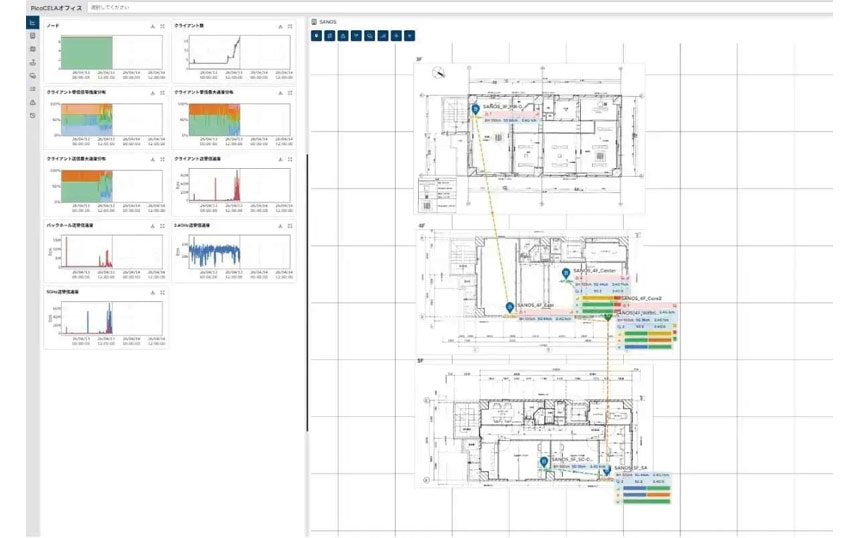

侵入者は、自分の足跡を消しながら、次のノードへのラテラルムーブメント(横移動)を繰り返していた。このためADサーバー、社内ファイルサーバー、ネットワーク機器など、各担当者が個別にアクセスログを調べるだけでは、その足取り・全容を追うことは難しかった。

さらに驚かされたのは、ラテラルムーブメントの速さだ。あるノードに侵入後、数秒後には自分の足跡を消したうえで、別のノードへと移動していた。つまり、1時間毎、10分毎のアクセスログ保存・ログ調査では、侵入者の行動は明らかにできないということだ。

データ分析のプロフェッショナルによる横断的・総合的な分析が必要だった。

データ分析の多くは、社内の厳格な情報管理の下、水口とチームメンバ数人の手で行った。部下は信頼していたが、従業員のアカウント情報の一部が搾取されていたため、100%信頼するわけにはいかなかったからだ。

実際、侵入者は、インシデント対応メンバーのアカウントへのなりすましにも成功していた。「対策当初は、我々が調査・対処を行なっている最中もどこまで対処が進んでいるのか、侵入者は探っていたのだと思います」

その攻撃レベルの高さに戦慄を覚えながら、水口は分析を進めていく。侵入者が侵入可能な入り口、侵入後移動可能な“穴”を社内のRedTeamと連携してポートスキャン等で虱潰しにしながら、約50種類もの関連データを収集し、紐づけて分析する作業を繰り返し続けた。

「分析したログの容量はおそらく数十TB。様々な社内のシステム・ネットワーク機器、およびサービス関連装置のログを分析しました」

当初、数カ月かかる見通しだったファイルアクセスの分析は、1~2週間で完了したが、次々と被疑サーバ・システムが増え、全容解明には数ヶ月を要した。

Tier 1 ISPオペレータとしての使命感地元・福井の大学を出て、1993年にNTTへ入社した水口の若手時代は、インターネットの発展とともに成長する日々だったといえるかもしれない。入社まもなく飛び込んだのが、国際インターネットの世界だった。