「オブザーバビリティという概念に対する認知度は、数年前に比べるとすごく高まった。ただし、その定義はバラバラ。オブザーバビリティツールを導入しても使いこなせていないと考えるユーザーも多い」

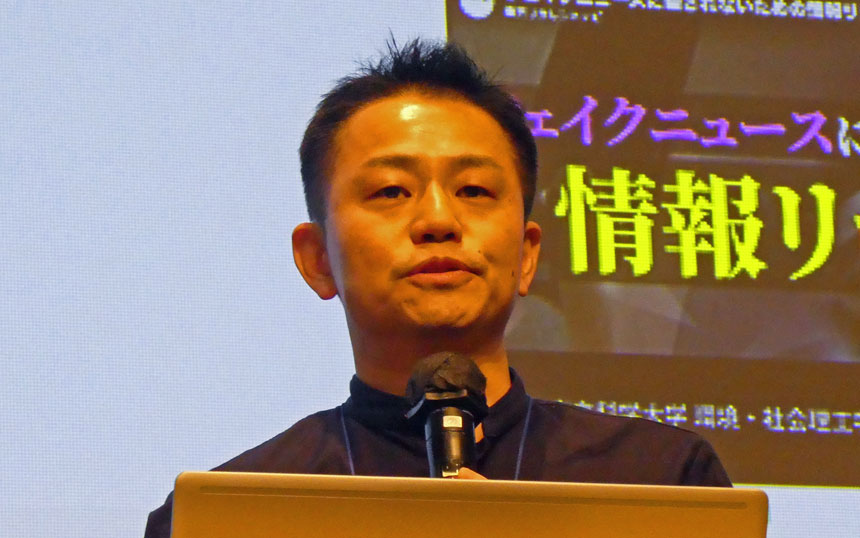

Splunk Services Japanが2025年2月20日に開催した記者説明会で、オブザーバビリティ・ストラテジストを務める松本浩彰氏は、国内の状況をそう語った。

Splunk Services Japan オブザーバビリティ・ストラテジストの松本浩彰氏(右)と、

インターネットイニシアティブ(IIJ)クラウド本部MSP推進部長の福原亮氏

オブザーバビリティとは「観測する能力」を意味しており、ツールを導入するだけでその能力を獲得できるわけではないと同氏は強調。オブザーバビリティを国内に普及させるには、従来のIT監視とは目的も手法も異なることを理解し、運用体制・業務を変革することが必要だと話した。

では、オブザーバビリティと従来のIT監視はどう違うのか。説明会では、Splunkのソリューションを使ってマネージドサービスを提供するインターネットイニシアティブ(IIJ)クラウド本部MSP推進部長の福原亮氏も登壇して、その違いを説明した。

コップを見続けても、火事には気付けない

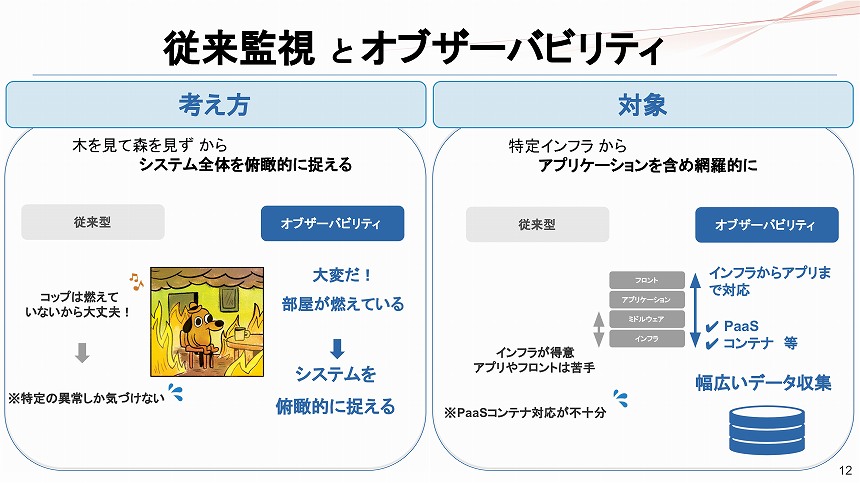

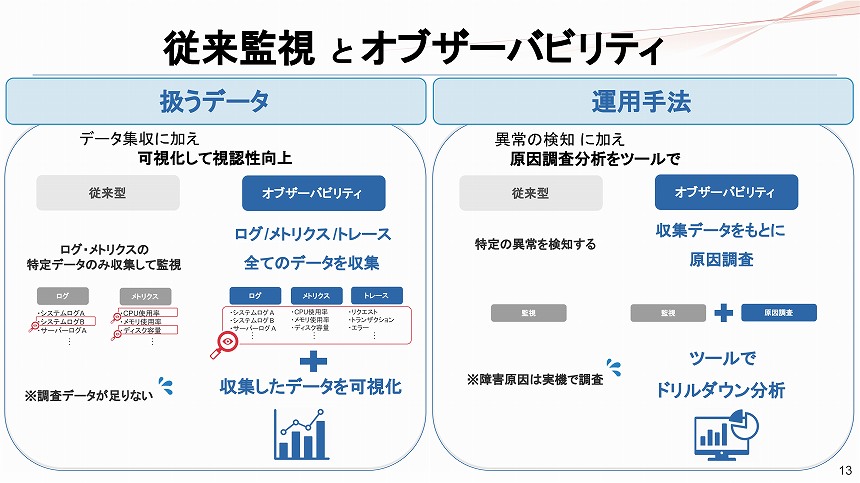

従来監視とオブザーバビリティの違いを、福原氏は「考え方」「対象」「扱うデータ」「運用手法」の4点で説明した。

従来監視とオブザーバビリティの「考え方」と「対象」

考え方については、「木を見て森を見ず」が従来監視、システム全体を俯瞰的に捉えるのがオブザーバビリティだという。例えると、テーブルの上に載ったコップをいくら注視していても、その部屋で火事が発生していることにはなかなか気づけない。全体を俯瞰的に見ることで異常をいち早く検知し、迅速に原因を究明することが可能になる。

当然、対象は大きく広がる。「従来の監視はインフラやミドルウェア。オブザーバビリティはアプリまで、ユーザーの動向まで含めて捉える」(同氏)。

従来監視とオブザーバビリティの「扱うデータ」と「運用手法」

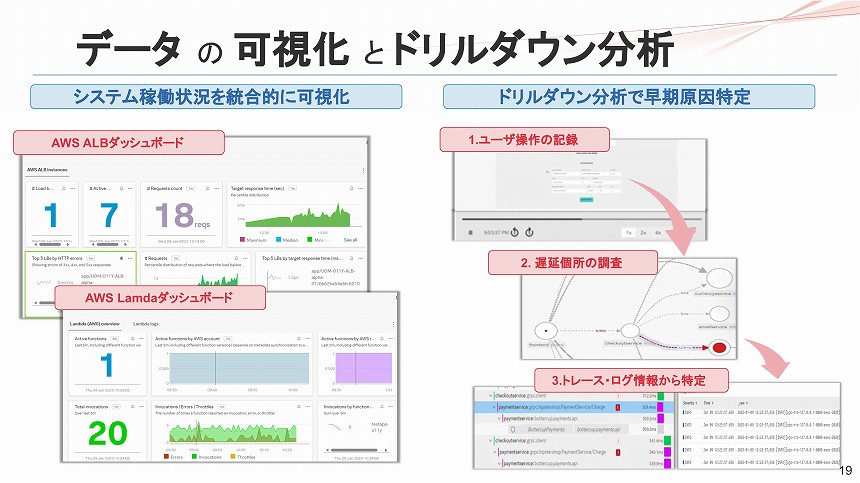

扱うデータも従来監視とは異なる。全システムのログ、CPUやメモリの使用率などのメトリクス、そしてリクエストやトランザクションといったトレースに範囲を広げ、「とりあえず、すべてのデータを取ってくる」。さらに、それらを可視化してユーザーが視認できる状態にするまでがオブザーバビリティには含まれる。

運用手法については、従来の監視ツールは特定の異常を検知することが役割だった。そのため、異常の原因はインフラ機器などの実機を調査しなければわからない。

対して、オブザーバビリティツールは、収集したデータを基に原因調査まで行うことが可能だ。下のように、検知した異常について「ドリルダウンして、調査・分析ができる」。