「一言で言うとブランディング。セキュリティ対策を頑張っている企業を、消費者に分かりやすく伝える手段が欲しかった」

2014年に発足した一般社団法人重要生活機器連携セキュリティ協議会(CCDS)。200を超えるメーカーや大学などの団体が会員として参加する同協議会は2019年からIoT機器セキュリティの認証制度を始めた。代表理事を務める荻野司氏が制度開始の狙いについて解説したのが、冒頭のコメントだ。

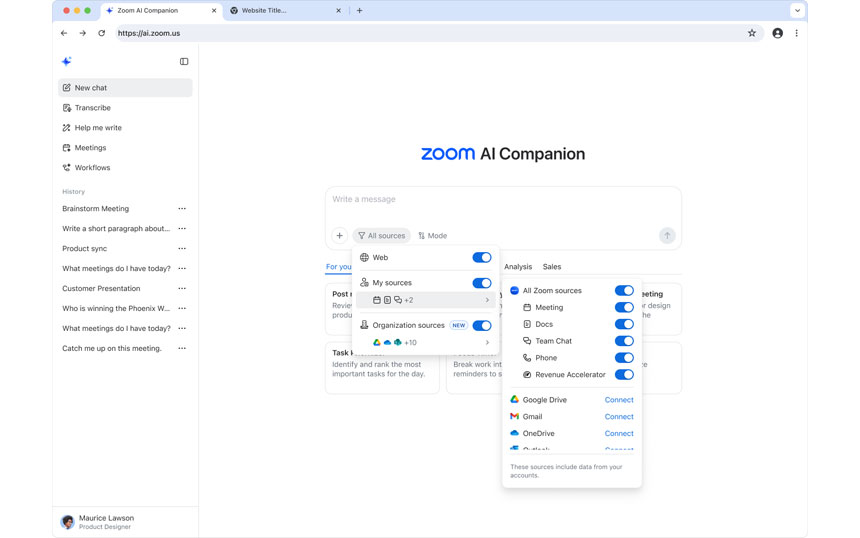

(右から)一般社団法人重要生活機器連携セキュリティ協議会(CCDS) 代表理事 荻野司氏、

共通要件WG 主査の伊藤公祐氏

IoT機器にセキュリティ基準がない現状、IoT機器のセキュリティ対策は企業ごとにかなりのレベル差がある。しかし、ユーザーからは、そのセキュリティレベルの差が見えにくいのが実態だ。

例えば、クラウドサービスには米国政府が定めた「Fed RAMP(Federal Risk and Authorization Management Program)」という調達用の基準があり、消費者はFedRAMP認証を基準にセキュアなサービスを選べる。しかし、「IoT機器用のセキュリティ認証は世界中でもないか、あっても流行ってない」のが現状だと荻野氏は説明する。

そうした背景からCCDSはIoT機器向けの認証プログラムを策定した。

日本では2020年4月から、IoT機器の技術基準適合認定(技適)の要件が変わる。(1)アクセス制御機能、(2)初期設定のパスワードの変更を促す等の機能、(3)ソフトウェアの更新機能、またはこれらと同等以上の機能が必須になった。とはいえ、これは「最低限のなかの最低限の対策」(荻野氏)。セキュアなIoT機器であると証明するために、実装すべき対策はさらに存在する。

ところが、IoTと一口に言っても、センサーからATMなどの金融端末まで様々な機器がある。これらを十把一絡げにした認証基準を設けるのは現実的ではない。

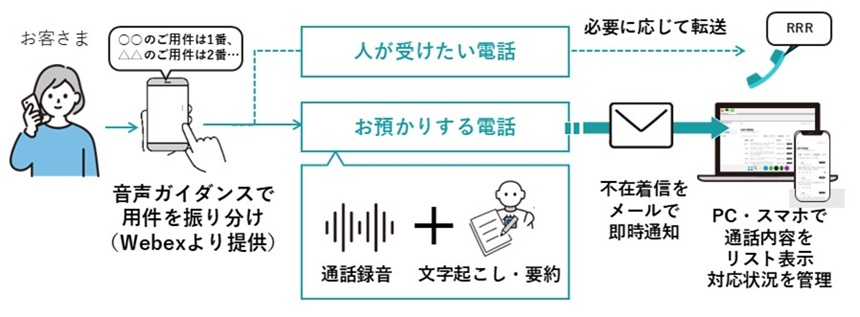

こうした事情から、CCDSは業界を横断かつ、レベルを3段階に分けた認証基準を作成する(図表1)。現時点ではまだCCDSの認証を受けた製品は世に出ていないが、すべてのIoT機器に実装すべき「レベル1」の要件が確定し、認証が始まった。レベル2以降は業界ごとに特化した高度な内容で、2020年秋ごろに策定される予定だという。

図表1 CCDSの認証プログラムの構成

レベル1の要件は図表2の通り。特徴的なのが、IoT機器を運用管理するためのWeb、クラウドについてもSQLインジェクションなどのセキュリティ対策を必須としていることだ。

「現実的にはIoT機器が乗っ取られる時はほとんどWeb経由で侵入される。IoTのセキュリティを考える上でWebの要件を外すのはナンセンス」と荻野氏は強調する。

図表2 CCDSレベル1要件の概要

また、Wi-FiやBluetoothなどの通信方式およびその暗号化方式の、過去に見つかった脆弱性が古いバージョンのまま放置されていることで悪用されるケースも多い。そのため最新方式への対応も必須としている。