Google Cloud SecurityでMandiant

コンサルティングリーダーを務める

アレックス・シム(Alex Shim)氏。

日本および韓国のコンサルティング

サービス事業を統括している

──Google Cloudはセキュリティ戦略として「The Defender’s Advantage」を提唱しています。これはどのような概念なのですか。

シム 「防御側の優位性」は、2022年にGoogleが統合したMandiantが生み出したもので、軍事戦略から派生した概念です。創業者は米空軍の出身ですが、軍事の世界ではそもそも、防御側の体制や環境を十分に理解していなければ攻撃は非常に難しいものです。

逆に言えば、防御側が自らの環境をしっかりと理解し、適切に対応すれば、攻撃側の半分しかリソースがなくても負けることはありません。軍事におけるこの常識をサイバーセキュリティに導入したのです。

──軍事戦略では「攻撃三倍の法則」、つまり、攻撃側には防御側の3倍の兵力が必要と言われますね。

シム その通りですが、それは防御側の優位性を活かすための用意ができてこそです。サイバーセキュリティ戦略でも軍事戦略でも、「敵を知り、己を知れば」負けることはありません。

防御側の優位性を活かすには?

──セキュリティベンダーは皆、攻撃側の優位性を強調していませんか。

シム 多くの人は、攻撃側はたった1つの突破口を作れば成功だと考えています。対して、防御側はあらゆる場所を守るために様々な製品を買い、多大なリソースを費やさなければなら

ないと。これは達成不可能なミッションであり、誰もやりたくありません。

実際は違います。

標的型攻撃において、サイバー攻撃者が侵入した後にそれが判明するまでの期間は約1カ月です。多くの場合は、情報が持ち出されたことを外部からの通報などで知ることになります。

侵入してから目的を達成するまで、かなり時間がかかる理由は、攻撃側が標的の内部環境を理解できていないからです。個人情報や機密情報のような目的に達するまで、検知されないように慎重に移動・活動します。

つまり、攻撃者はターゲットの弱点や目的地、攻撃ルートなどを1カ月かけて学習するのです。防御側が事前に自らの環境を理解し制御できるようにしておけば、その間に大切な資産や情報を守ることができます。

──それには、どんな準備が必要ですか。

シム 日本ではSecurity Operation Center(SOC)を外部に委託することがほとんどで、しかも脅威の検出を中心に対策を組み立てます。

しかし、SOCを任せられたベンダーは、企業の内部環境までは理解できず、コントロールできる範囲も狭いので、“一般的な対応”に留まります。加えて、個別環境に特化した監視は、SOCサービスにとってのノイズになります。これでは、防御側の優位性が活かせないのは当然です。

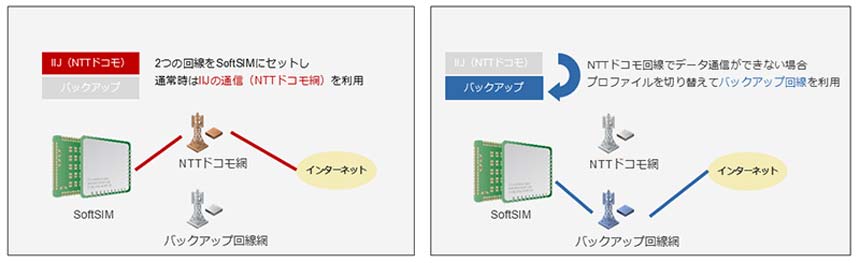

こうした課題を解決するため、最近は内製化がトレンドとなっています。そこで、我々が重要と考えるのが、インテリジェンス、検出、対応、検証、ハンティング、管制センターの6機能です。このうち最も重要なのがインテリジェンスであり、これを基に他の機能が駆動します。

すべてを1つの組織が管理することも大切です。部分的に外部に委託したり、複数の組織に分かれていても、社内の人材が各組織を統制します。

図表 サイバー防御の6つの重要機能