チェック・ポイント・ソフトウェア・テクノロジーズ(以下、チェック・ポイント)は2023年4月20日、オンラインで記者発表会を行い、セキュリティ運用を支援する新製品として「Check Point Horizon XDR/XPR」、「Check Point CloudGuard CNAPP」、「Check Point Quantum SD-WAN」を発表した。

発表会の冒頭、同社代表取締役社長 兼 日本地区担当ディレクターの青葉雅和氏は、「昨今セキュリティの脅威は高まってきている。チェック・ポイントは今年は“3C”という新しいメッセージをお話しさせていただく」とあいさつした(参考記事:「セキュリティは“1社で包括”が最適解」チェック・ポイント青葉社長)。3Cとは、Comprehensive(包括的)、Consolidated(統合的)、Collaborative(協働的)の頭文字を取った、チェック・ポイントが重要視する脅威の防止を実現するための考え方だ。

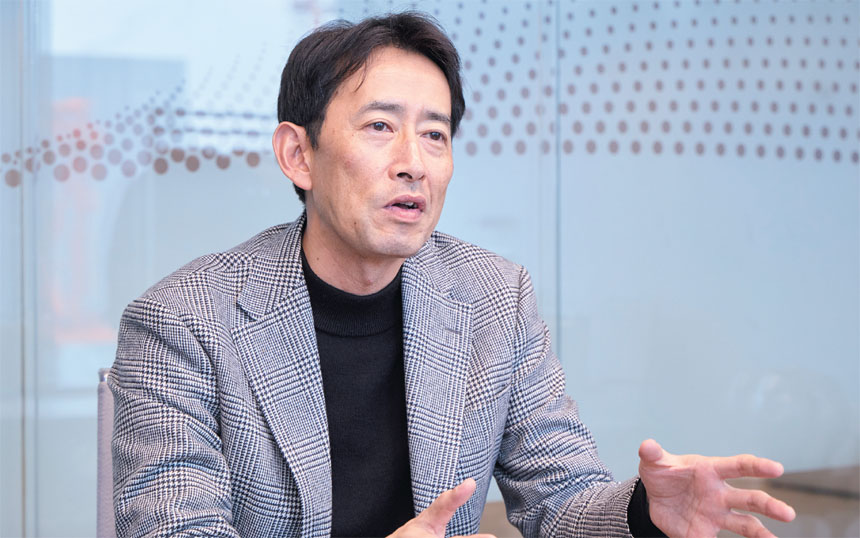

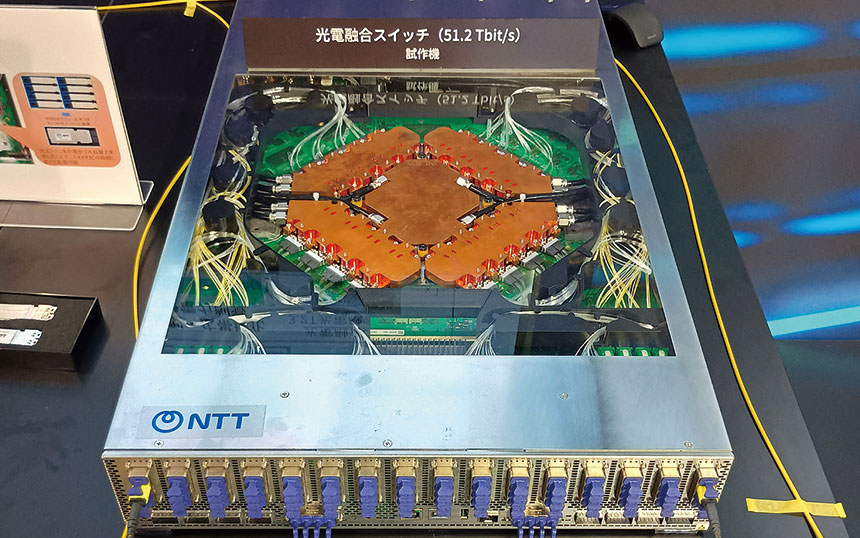

(上段左から)チェック・ポイント・ソフトウェア・テクノロジーズ サイバー・セキュリティ・オフィサーの卯城大士氏、セールスエンジニアリング本部長の永長純氏、(下段)ビジネス・セキュリティ・エバンジェリストの笠原俊和氏

変化するサイバー攻撃手法

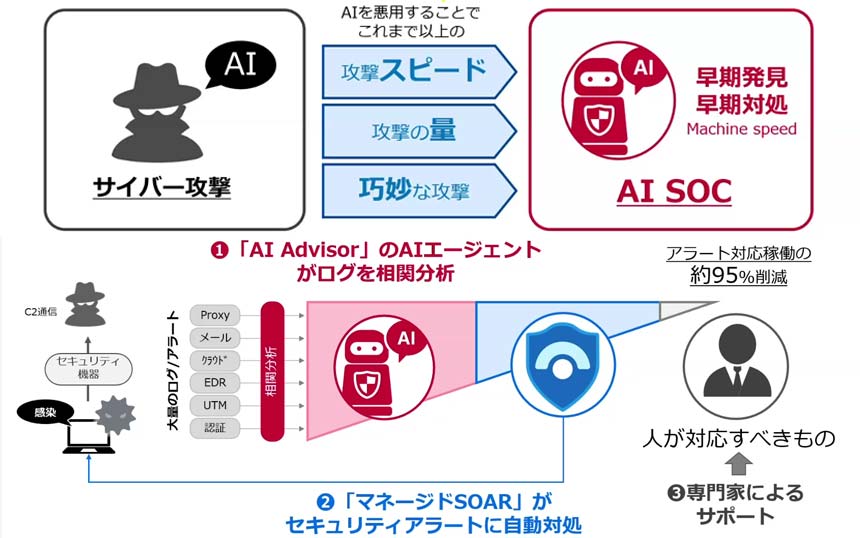

製品の紹介に先立って、同社サイバー・セキュリティ・オフィサーの卯城大士氏が、今日のサイバーセキュリティの動向を解説した。2022年、グローバルではサイバー攻撃が前年から38%増加。日本国内においては、2023年第1四半期のサイバー攻撃数が前年同時期と比較して27%増えている。ChatGPTなどの生成型AIによって新たな脅威が生まれることも予想される。

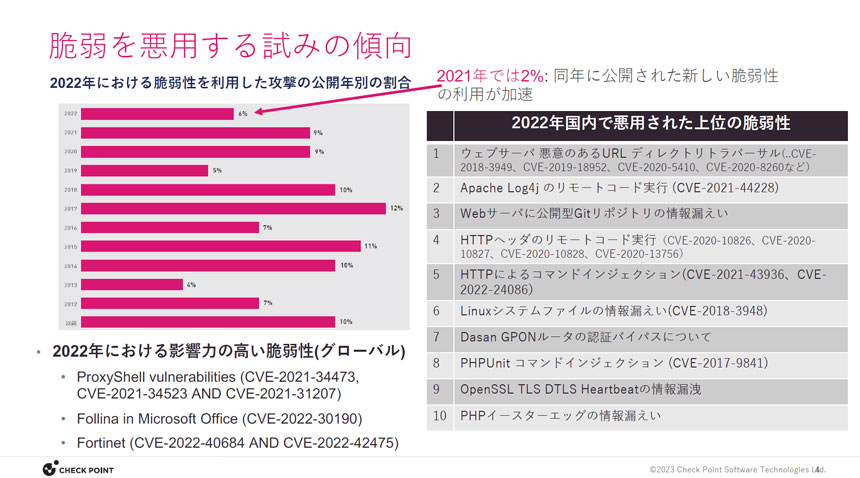

2022年に特徴的だったのが、攻撃者が最新の脆弱性をすぐ悪用することになった点だと卯城氏は述べた。2021年は脆弱性を利用した攻撃のうち、その年に発見された脆弱性を突いたものが2%だったのに対し、2022年は6%に上昇したという。

脆弱性を悪用する試みの傾向

また卯城氏は、今後警戒すべきマルウェアとして、ワイパー型の破壊的なマルウェアを挙げた。

ワイパー型とはサイバー戦争で効果的とされ、紛争中の相手の国・地域に混乱をもたらすために用いられる。2022年はウクライナ紛争で使用されたため、過去30年間で最多となったという。ワイパーは国家主導のAPT(Advanced Persistent Threat)活動と政治的な意思表示であるハクティビズムの双方に利用されることがあるが、両者の見分けは困難とのこと。また、広域的な攻撃や巻き添え被害の拡大が予想され、現にウクライナ紛争ではドイツ国内の風力発電機数機が被害に遭っている。

ランサムウェアによる恐喝も依然として大きな脅威だが、その中身には変化が見られると卯城氏は説明した。従来のランサムウェアはファイルの暗号化を広範囲に行い、その解除のために金銭を要求するというものだった。しかし最近では、データを強奪し、そのデータの流出の脅威をもって恐喝に至るケースが増えている。また、データを暗号化する代わりに破壊するという手段を取る攻撃集団もいるという。

同時に、防御対策回避が巧妙化していると卯城氏は警告する。ビジネスで用いられる正規のツールやWindows標準の機能を使った攻撃、すなわち正規ツールの武器化が進み、攻撃者の特定を困難にしている。

さらに、IoTデバイスへの攻撃も急増している。卯城氏は、2023年第1四半期の週平均の割合として、グローバルでは54%、国内では52%にもおよぶ組織がIoTデバイスに対する攻撃を受けていることを紹介。これは前年と比べてもそれぞれ41%、68%増加しており、IoTデバイスへの攻撃はもはや日常的なものとなっているということだ。

このような状況の中、暗号化の検出に基づく保護メカニズムは効果的でない可能性があると卯城氏は指摘した。「データの消去、流出を早く検知するだけでなく、阻止することと、検知対象を広げることが必要」(卯城氏)