iPhoneの発売や、多様なAndroid端末の普及、Windows Phone 7の登場と、国内のスマートフォン市場は爆発的に拡大している。特に昨年2010年はスマートフォン元年とも呼ばれるほど、コンシューマ市場を中心に飛躍的に普及した年といえよう。一方、エンタープライズ市場においても、スマートフォンの利便性や生産性を積極的に活用しようと、多くの企業がスマートフォンの導入を検討/実施し始めている。

しかし、iPhoneやAndroidを標的にした不正プログラムが報告されるなど、その利便性や生産性の高さとともに、セキュリティに対する懸念が取りざたされている。企業導入においては、社内情報資産の保護やコンプライアンス上の観点から、より高いセキュリティが求められる。そこで本連載では、今回を<脅威編>として、まずはスマートフォンにおけるセキュリティ脅威の傾向とメカニズムを明らかにし、そのセキュリティ特性と具体的な脅威例について考察する。そして次回の<対策編>では、スマートフォンの企業導入において考慮すべきセキュリティ対策の全体像を提示、さらに企業特有の要点について論じてみたい。

1.スマートフォンにおけるセキュリティ脅威の傾向とメカニズム

スマートフォンの脅威について考察する前に、PCの情報セキュリティについて簡単に触れておきたい。なぜならPCの脅威傾向は、スマートフォンの脅威を考える上でも非常に参考になるからだ。

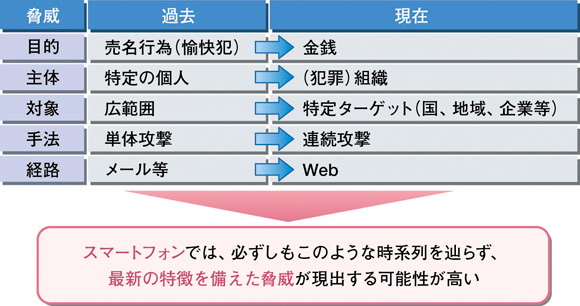

PCにおける過去から現在までのセキュリティ脅威の変化に関する大きな特徴は、技術者が自分の技術力をアピールするいわば愉快犯的なものから、金銭目的へと変化してきていること。そして、その対象範囲もアウトブレイクといわれる大規模感染させるものから、地域、国、企業といった特定のターゲットを対象にしていること。さらに不正プログラム等の感染ルートも単純にメールに添付されるものからWebサイトにアクセスしただけで感染するように変化してきていることが挙げられる。

ここでのポイントは、スマートフォンの脅威においては、必ずしもこのような時系列を辿る必要性がない、ということである。つまりスマートフォンでは、PCにおける最新の特徴を備えた脅威が現出する可能性が高い(図表1)。後述するが、実際すでにAndroidにおいて情報漏えいや金銭詐取を目的にした不正プログラムが報告されているのである。

| 図表1 PCにおけるセキュリティ脅威の変化とスマートフォン |

|

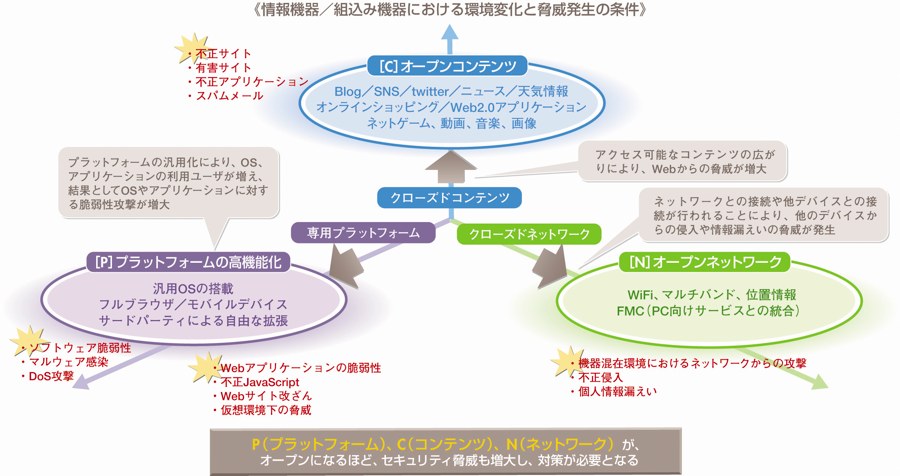

では、なぜスマートフォンがこのような脅威の対象となりえるのであろうか。それには、情報セキュリティのメカニズムを理解するとよい。図表2を見てほしい。これは、スマートフォンなどのPC以外の情報機器/組込み機器におけるセキュリティ脅威の出現メカニズムを図示したものである。PCに限らず情報機器においては、プラットフォーム、コンテンツ、ネットワークの3つの軸がオープンになればなるほどセキュリティ脅威のリスクは増大する。逆に言えばこの3つがクローズドであればセキュリティの脅威は出現しにくいといえる(以下、このメカニズムを各軸の頭文字をとって「PCN」と呼ぶ)。

それでは、スマートフォンを考えてみよう。まずプラットフォームは、これまでの端末メーカにより作りこまれたクローズドな独自OSから、AndroidやiOS、Windows Phoneといった汎用OSの採用へと移行している。コンテンツでは、iモードに代表されるような通信キャリア主導のクローズドなコンテンツから、SNSや動画サイトなどインターネットの多種多様なオープンコンテンツが利用可能となっている。そしてネットワークでは、WiFiやBluetoothなどの通信キャリアのネットワーク以外へのオープンな接続が可能である。つまり、こういった状況下においては、PCNのメカニズムの観点からセキュリティの脅威は高くならざるを得ず、対策は必須になってくるといえよう。

| 図表2 情報機器/組込み機器におけるセキュリティ脅威のメカニズム (クリックで拡大) |

|

では、スマートフォンのセキュリティ脅威にはどのような特徴があるのだろうか。次に、スマートフォンにおけるセキュリティ特性について、PC、フィーチャーフォン、そしてスマートフォン同士の対比から考察してみたい。

![[工場通信の基礎知識]通信技術の“選択と適応”がカギ](https://businessnetwork.jp/wp-content/uploads/2026/05/factory0.jpg)