ゾーニングと不正通信の監視を

端末保護と並ぶ、主要な対策として挙げられるのが、外部からの侵入を防ぐ境界防御だ。ITネットワークと同様にUTMやFWを導入する。

現場の判断で工場とクラウドを接続するローカルブレイクアウト構成が作られていたり、リモートアクセスVPNが導入されていたりするケースもあるため、出入口を集約したうえで適切な境界防御を施すことがまず必要になる。

そのうえで重要なのが、万一侵入を許した場合にマルウェア感染が広がらないような設計を合わせて行うことだ。「ネットワークが適切にゾーニングされておらず、一度侵入を許すと工場全体に被害が広がりやすいフラットな設計が課題」と指摘するのは、NTT東日本の兼本聡太氏だ。加島氏も「OTネットワーク内部も分離することで、感染拡大リスクの低減を可能にする」と話す。

NTT東日本 ビジネスイノベーション本部 先進事業推進部 先端技術部門 担当社員 兼本聡太氏

そして、最終的には、迅速な異常検知と対処が可能な環境を作ることも欠かせない。OT向けIDSがその助けとなる。

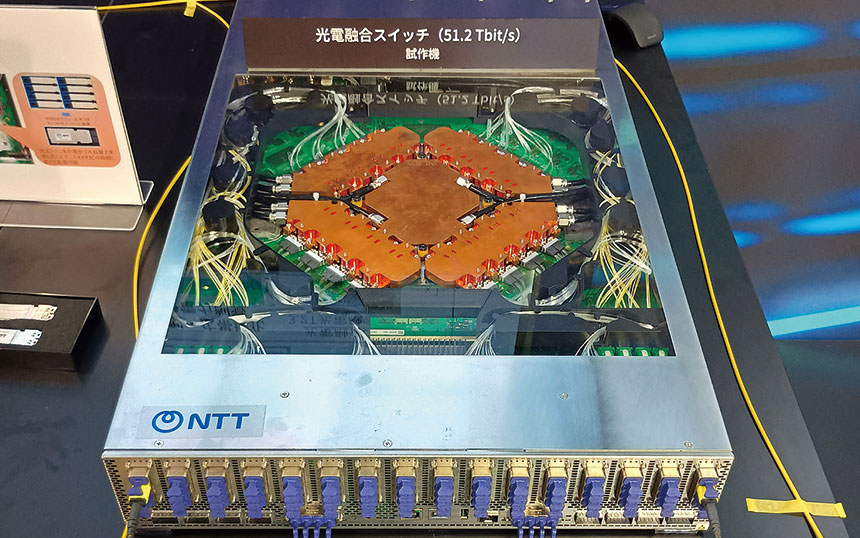

IDSは通信を監視することで資産や通信状況を可視化するほか、異常なトラフィックの検知・通報を行うソリューションである。ここでもOT環境に特化したIDSが必要となるが、「海外製品はIT系IDSに比べてかなり高価だ」とNTTドコモビジネスの加島氏。同社は国内製造業向けにOT-IDSを自社開発しており、NTT東日本も「OsecT」と名付けられたその製品を活用している。

こうした技術・機能の導入に加えて留意すべきことは、ITとOT領域では保護対象や対処すべきリスクが異なるという点だ。OTネットワークで保護する対象は設備や機器等であり、感染や通信停止は操業の停止や品質不良、さらには事故の発生といったリスクを招く。IT環境では、情報資産を保護する機密性が何より求められるが、OT領域では可用性がより重視される。

情シスと現場の密連携が鍵

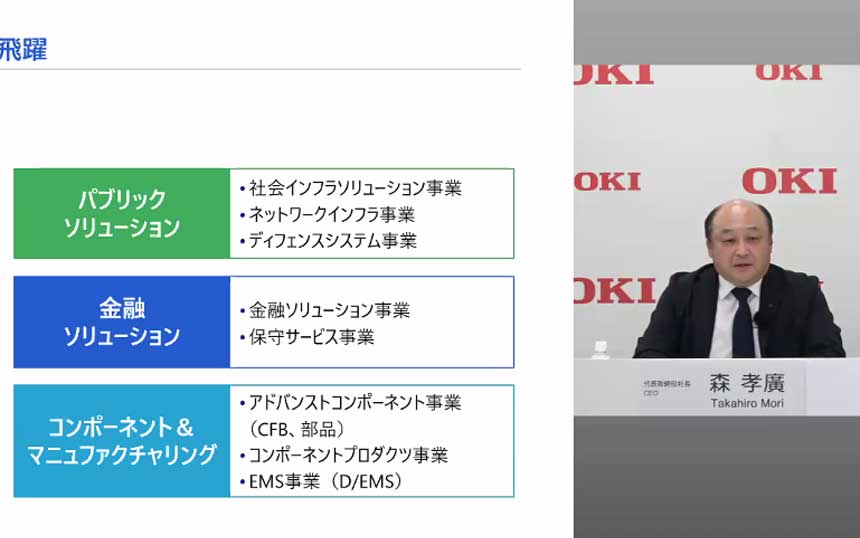

第3ステップは、運用保守・監視体制の構築だ。旧来の現場任せから脱却し、IT部門が主導する体制へ移行することが大前提となる。

加島氏は「DX部門や情シス部門が旗振り役となって、現場と密にコミュニケーションを取ることが成功の鍵」と強調。「現場判断のみで成功したセキュリティ対策の例はない。体制構築、教育、訓練といった人間系のプロセスをじっくり時間をかけて行う必要がある」と続ける。

ネットワーク機器の故障や障害対応も含めて、OT領域の運用・監視には、24時間365日の監視・駆けつけ対応などが求められる。ITネットワークのように業務時間外の稼働停止やメンテナンスが許容されないケースが多い。そのため、SOC(セキュリティー・オペレーション・センター)サービスを積極的に活用する手もある。

NTT東日本 ビジネスイノベーション本部 先進事業推進部 先端技術部門 担当社員 宮地諒輔氏

ITネットワークのセキュリティ運用監視ですでにSOCを運用しているケースもあろうが、その場合は、「ITとOTで2つのSOCが並立するパターンや、既存のSOCの下にOTのSOCを入れるかたちで運用するパターンなど、様々な体制が考えられる」と同社の宮地諒輔氏。いずれにしろ、連携は必須だ。ITとOTの両方からログを集めて相関分析することで、より精緻な分析が可能になるといった側面もある。工場側とIT側での責任・役割分担に応じて、適切な体制を構築することが肝要だ。