パロアルトネットワークスは12月3日、「サイバー脅威とセキュリティ動向の2021年振り返りと2022年予測に関するオンライン記者説明会」を開催した。

まず2021年のサイバー脅威について、パロアルトネットワークス 日本担当最高セキュリティ責任者(Field CSO)の林薫氏が振り返った。

パロアルトネットワークス 日本担当最高セキュリティ責任者(Field CSO) 林薫氏

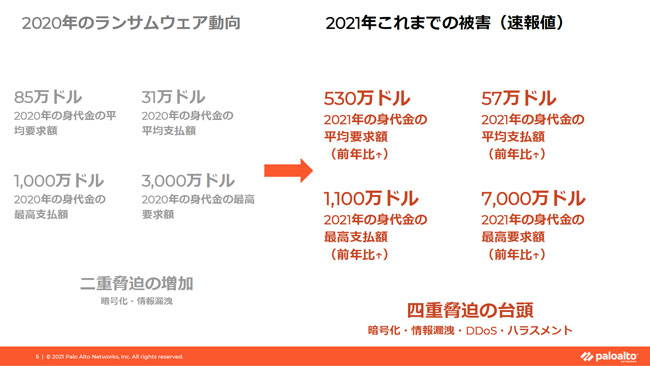

林氏が今年のサイバー脅威のトピックスとしてまず挙げたのが、ランサムウェア攻撃の悪質化だ。ランサムウェアは2020年にも猛威をふるったが、今年は身代金の要求額・支払額がさらに増加。脅迫方法については、窃取した情報の暗号化、情報漏えいに加え、DDoS攻撃と、関係者・顧客・メディアに対してランサムウェア被害にあったことを暴露する「ハラスメント」の四重脅迫が台頭したという。

2021年はランサムウェアによる「四重脅迫」が台頭

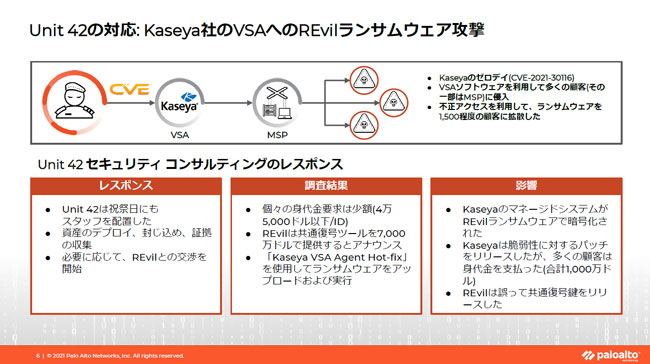

特に大きな話題となったのが、ハッカーグループ「Revil」によるKaseya社のリモート管理ツールの脆弱性を利用したランサムウェア攻撃だ。「RaaS(Ransomware as a Service)などのプラットフォームが洗練されてきたことで、それを利用する攻撃者が増加し、エコシステムがかなりできあがってきている。おそらく来年以降もこうしたものが使われるだろう」と林氏は話した。

REvilのRaaSによるKaseya社への攻撃概要

警察庁の発表によれば、日本国内でも今年上半期だけで61件のランサムウェア被害が報告されている。被害に気づいていない、もしくは被害に気づいていても警察に届けていない企業もいることから、実際は相当数の組織がサイバー攻撃の被害を受けていたと推測できる。

また、在宅勤務の普及に伴うフィッシング被害の増加についても触れた。今年はソーシャルエンジニアリングの手法が高度化。例えばワクチン接種を進めていた時期は自衛隊の大規模接種センターを騙るメールが増えるなど、攻撃者はトレンドやタイミングを見極めて成功率を高めようとしているという。また、技術的な発達も進んでおり、セキュリティベンダーのクローリング検出から逃れるためにCAPTCHAで保護するフィッシングサイトも登場している。

国内企業の8割がゼロトラスト関連で何らかの取り組み

続けて同社 チーフサイバーセキュリティストラテジストの染谷征良氏が、企業のサイバーセキュリティ動向を振り返った。

パロアルトネットワークス チーフサイバーセキュリティストラテジスト 染谷征良氏

染谷氏が2021年の全体的な傾向として注目している点は2つある。1つは幅広いステークホルダーへの影響を伴うインシデントが年間を通じて発生していること、もう1つが日本企業の海外拠点や、関連会社に潜むリスクの顕在化だ。海外拠点を経由して国内の拠点、本社で被害が発生するインシデントも多かったという。

このようにサイバーリスクが深刻化する中で、パロアルトネットワークスには「ゼロトラスト」に関する相談が増加。同社の調査によれば、国内企業の約3割がゼロトラストの採用に着手しており、情報収集段階や検討段階も含めると約8割がゼロトラストに関連した何らかの取り組みを行っている。