「セキュリティ対策のポイントは『防災』から『減災』へと移っている。攻撃を受けたときに被害をいかに小さくするのか、いかに早く復旧するのかという観点で対策を講じなければならない」

そう語るのは、セキュリティベンダーを中心に140社の会員企業で構成するNPO 日本ネットワークセキュリティ協会(JNSA)で理事・事務局長を務める下村正洋氏だ。企業の情報セキュリティ対策は、マルウェアの侵入やハッキング等の攻撃をブロックする“防御”だけでは成り立たなくなってきている。「侵入を前提とした対策が重要。今までの常識を変えるしかない」(同氏)のが、現在の企業が置かれた状況だ。

サイバー攻撃を完璧に防ぐことはできない――。この認識の下、侵入された場合を想定した対策を打っておく必要があるというのだ。

潜伏期間は「平均で半年以上」もちろん、防御の必要性が無くなるわけではなく、最新のセキュリティ技術・ツールを駆使して強固な壁を築くことは依然として重要だ。ただし、サイバー攻撃者の手口は、防御側の進歩を上回るスピードで進化しており、今や侵入を100%防ぐことは不可能である。

したがって、いかに素早く侵入・攻撃を検知し、適切な対応を行い、被害を最小限に食い留めるかが焦点になる。事業継続の観点で、減災・早期復旧に向けた対策を進めることが求められる。

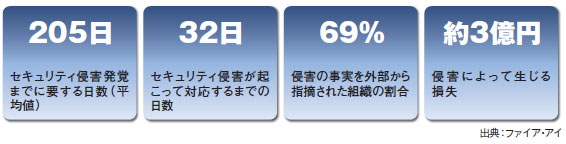

この減災の重要性を物語るデータがある。セキュリティ対策ソリューションを提供するファイア・アイが発表した最新の被害統計(図表1)によれば、セキュリティ侵害が発覚するまでに要する日数(最初の痕跡から検知までの日数)は平均で205日だったという。

| 図表1 既存のセキュリティで明らかになった課題 |

|

同社・バイスプレジデント兼最高技術責任者のトニー・コール氏は「日本における平均の潜伏日数は900日」だと付け加えたうえで、「最初の侵入からデータが外部送信されるまでの時間は最短で7分」と話す。ネットワークに侵入した攻撃者にとって、十分すぎるほどの活動期間が与えられてしまっている状況なのだ。

さらに、侵害が発覚した経緯についても、当該企業・組織が自ら検知した割合は31%に過ぎず、69%が侵害の事実を外部から指摘されている。

なお、侵害が起こってから対応するまでの日数は32日。調査対象となった企業・組織はすべて、ファイアウォールまたは最新のアンチウィルスシグネチャを導入しており、それでなお、セキュリティ侵害の状況はこれほど深刻なのだ。

では、防災から減災へと焦点が移るなか、企業はどのような視点で対策を進めていけばいいのか。まず、「敵を知る」ところからスタートしなければならない。