2025年6月に国家サイバー統括室が公表した「サイバーセキュリティ2025」では、ランサムウェアとともにDDoS攻撃の被害の深刻化が指摘された。2024年末から、JALやみずほ銀行、三菱UFJ銀行、日本気象協会の気象情報サイトらで大規模被害が相次ぎ、IPAも「情報セキュリティ10 大脅威2025」でDDoS攻撃を5年ぶりにランクインさせている。

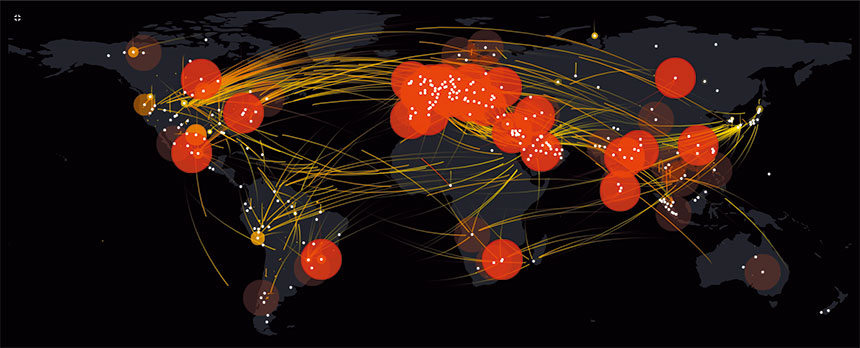

DDoS攻撃とは、標的のサーバー等に対して複数のコンピューターから大量のトラフィックを送りつけることで正常なサービス提供を妨害するものだ。古くから存在する攻撃手法だが、「大量アクセスによるサーバー停止」の固定観念に囚われていると対策を誤る。大企業でも被害を避けられなかったように、DDoS攻撃は進化・変容している。

無差別攻撃から「標的型」へ

第1の変化は、無差別攻撃から「標的型」への移行だ。

かつてのDDoS攻撃は、インターネット上のIPアドレスに片っ端からデータを送りつけ、数週間にわたる攻撃の後にシステム異常を起こしたターゲットに脅迫などが行われていた。それが今では「標的企業の情報を事前に収集し、システム構成を理解したうえで攻撃を仕掛ける。金銭目的の脅迫等が、より効果的に行われるようになった」と指摘するのは、ITR コンサルティング・フェロー(客員)の藤俊満氏だ。

第2は攻撃の複雑化・高度化だ。ネットスカウトシステムズ サービスプロバイダーセールス SEディレクター&セキュリティエバンジェリストの佐々木崇氏は「低帯域攻撃」の増加が対策を難しくしていると指摘する。

DDoS攻撃は以前、ネットワーク層(L3)とトランスポート層(L4)を対象としてTCP/UDPパケットを大量に送りつける「ボリューム型攻撃」が主流だった。

一方、近年増えてきているのが、アプリケーション層(L7)を狙った攻撃だ。アプリケーションサーバーに大量アクセスを行うことで応答時間を遅くさせたり、サービス停止に追い込んだりする。こちらは「少ないトラフィックでもアクセスを繰り返すことで負荷を与え、正規ユーザーがアクセスできない状態を作り出せる」(佐々木氏)。DDoS攻撃対策に特化したネットスカウトの脅威インテリジェンスの分析では、このアプリレイヤー攻撃(低帯域攻撃)が「全体の約7割を占める」。