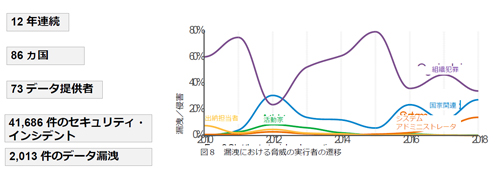

ベライゾンジャパンは2019年7月23日、「2019年版 データ漏洩/侵害調査報告書」の説明会を開催した。

同レポートは、企業のデータ漏洩被害について報告するもの。その大きな特徴は、実際に起こったデータ漏洩やセキュリティインシデントから作成されていることだ。

「アンケートなどの回答ではなく、世界中の企業と、FBI、マレーシアやインドのサイバー当局などからデータを提供してもらっている。実際に起きた4万2000近いインシデントと、2000以上のデータ漏洩に基づいている」とベライゾン APJ地域担当マネージング プリンシパルのアシシュ・ターパル氏は説明した。

|

| ベライゾンのレポートは実際に発生した事件に基づいている |

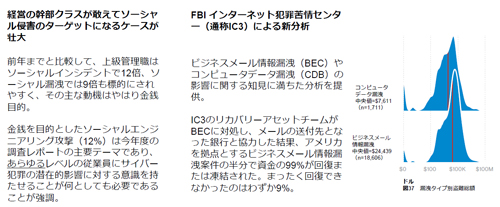

経営幹部が狙われる

今回の報告で特に強調されたのが、経営幹部を狙った攻撃の増加だ。CEOや取引先などを装い、送金や機密情報の提供などを促す「ビジネスメール詐欺」などのソーシャルエンジニアリングが増加している。昨年と比較して、経営幹部が狙われたインシデントは12倍にものぼったという。

|

| 経営幹部を狙ったソーシャルエンジニアリングが増加 CEOを装い財務責任者に振り込ませるようなイメージだ |

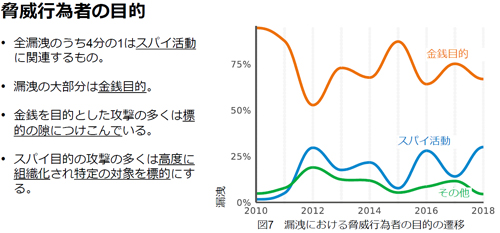

攻撃の多くは金銭目的だ。同調査では、昨年起きたサイバー攻撃によるデータ漏洩の71%は、金銭が狙いだったとしている。ただし、「金銭目的の攻撃の多くは日和見的だ」ともターパル氏は指摘した。つまり、金銭目的の場合、特定の企業や個人を戦略的に狙うというよりは、散発的に仕掛けられるケースが多い。

対策が難しいのが、全漏洩の4分の1を占める「スパイ活動」だ。企業が戦略的な優位性を得るため、競合企業から知的財産などを盗むケースなどが該当する。

こうした動機の攻撃は標的を絞り、戦略的に狙う。内部にいる人間に限らず、退職した人間からも漏洩に繋がるという。

「日本のメーカーやサービスプロバイダーも攻撃にさらされており、知的財産を盗まれるケースが多く起こっている」とターパル氏は警告した。

|

| サイバー攻撃者の動機。スパイ活動の場合は バックドアをシステムに仕込むこともある |