オブザーバビリティプラットフォームを提供するDatadog Japanは2026年1月28日、「2025年版 クラウドセキュリティの現状レポート」の説明会を開催した。

Datadog Japan プレジデント&カントリーゼネラルマネージャー 日本法人社長の正井拓己氏は冒頭、「企業活動のあらゆる場面でクラウドが前提となる時代において、クラウドの力をどう使いこなすかが企業の成長のスピードや市場での信頼性に直結する」と述べた。それゆえに、クラウドセキュリティにはログの取得や脆弱性の修正などに留まらず、クラウドで“何が起きているか”をリアルタイムに説明するための可視性の確保が求められるとした。

Datadog Japan プレジデント&カントリーゼネラルマネージャー 日本法人社長の正井拓己氏

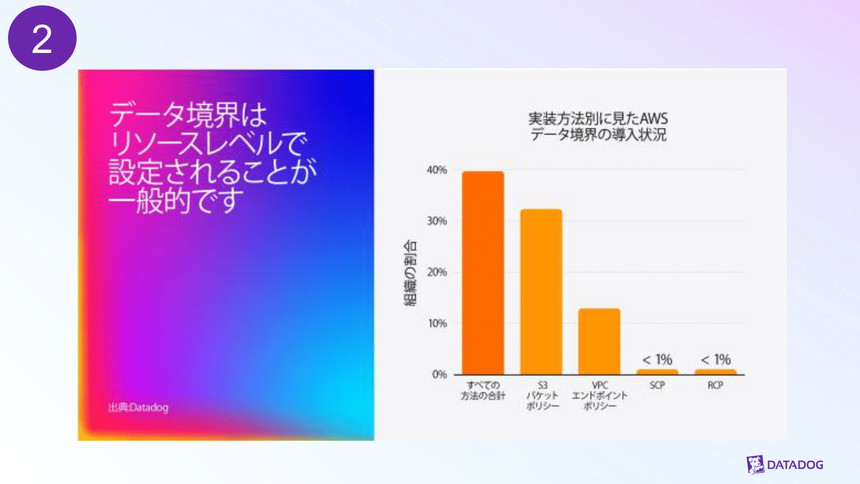

“データ境界”によるAPIコールやデータセットのアクセス制限は4割で実施

では実際、企業はクラウドセキュリティにおいて何を行っているのか。DatadogでHead of Security Adovocacyを務めるアンドリュー・クルーグ氏が調査結果を説明した。調査は2025年10月、AWS、Azure、GCPを利用する数千組織をサンプルとして実施された。

Datadog Head of Security Adovocacyのアンドリュー・クルーグ氏

クルーグ氏がまず挙げたのは、データ境界(データペリメータ)の活用の広がりだ。データ境界とは、コンテキストに基づいて特定のAPIコールやデータセットへのアクセスを制限するガードレール。主にAWSに実装されており、生成AIの活用が進むなかで注目が集まっているという。

調査では、AWS環境の4割が何らかの方法でデータ境界を導入していることが明らかになった。具体的な実装方法としては、S3バケットポリシーやVPCエンドポイントポリシーを用いるケースが一般的という。