チェック・ポイント・ソフトウェア・

テクノロジーズ

システム・エンジニアリング本部

セキュリティ・エキスパート

熊村剛規氏

スマートフォンやタブレットで「Microsoft Office 365」などのクラウドサービスを利用し、生産性向上や業務効率化を実現することは、今や時代の趨勢となっている。「働き方改革」の第一歩として、スマートデバイスを導入する企業も多い。

スマートデバイスの業務活用は時間や場所に縛られない多様な働き方を可能にするが、その一方、企業の重要データや個人の行動履歴などを簡単に社外に持ち出せるようになり、情報漏えいや第三者による不正アクセスなどのリスクがつきまとう。それだけに、いかに安全に活用するかが重要な課題だ。

スマートデバイスのセキュリティ対策には、主として(1)ウィルス対策アプリ、(2)MDM(Mobile Device Management)/EMM(Enterprise Mobility Management)の2種類がある。

企業のIT管理者の中には、「ウィルス対策アプリをダウンロードしておけば安心」「MDMを入れているから大丈夫」──。こう高をくくっている人も多いのではないだろうか。

しかし、スマートデバイスが世界的に普及し、スマートデバイスからのインターネット利用がPCを上回るようになったなか、スマートデバイスを標的としたサイバー攻撃が急増している。

一例が「HummingBad」と呼ばれるマルウェアだ。スマートフォンで特定のWebサイトを訪問すると感染する「ドライブバイダウンロード」攻撃でターゲットとなる端末に侵入、Androidの既知の脆弱性を利用してルートアクセスの取得を試みる。これに成功すると、攻撃者は端末のアクセス権を完全に掌握し、広告詐欺を行ったり不正にアプリをインストールさせたりして収入を得る。これまでに約1000万台のAndroid端末が感染したという。

また、米クアルコム製チップを搭載したAndroid端末には4つの脆弱性(クアッドルーター)が発見されている。この脆弱性を突いた攻撃を受けると、GPS情報の取得や動画撮影、音声録音などが攻撃者によって遠隔から行えるようになる。今のところ大きな被害にはなっていないが、世界で約9億台もの端末が乗っ取られる可能性が指摘されている。

OSから端末までシステムの基本部分をアップルが一括管理しているため、Androidと比べると安全性が高いといわれてきたiOSデバイスでも油断はできない。iOSにおいてもSafariブラウザを含むソフトウェアの脆弱性が3種類あり、その結果、遠隔からの端末Jailbreakやスパイウェアのインストールなどのゼロデイ攻撃により、リンクを踏むだけでiPhone/iPadのフルコントロールを奪ってしまう凶悪なマルウェアの存在が明らかになっているからだ。

この他にも、カフェなどの公衆Wi-Fiに「なりすましアクセスポイント(AP)」を持ち込み、ユーザーのインターネット接続はすべてそのAPを通るようにすることで盗聴したり接続先を変更する中間者攻撃(MITM攻撃)など、スマートデバイスを狙った攻撃の経路は多岐にわたる。

これら新しいタイプの攻撃に対しては、端末が持っているシグネチャを基にアプリが不正かどうかを判断するウィルス対策アプリや、インストールするアプリを制限することで不正アプリの流入を防止するMDMといった従来型の対策では完全に防御しきれなくなっている。

アプリの動作確認で乗っ取りを検出 長年にわたり蓄積した知識を反映

「それでは、どうすればいいのか?」と頭を抱えるIT管理者にお薦めしたいのが、チェック・ポイント・ソフトウェア・テクノロジーズのモバイルセキュリティ「SandBlast Mobile」だ。

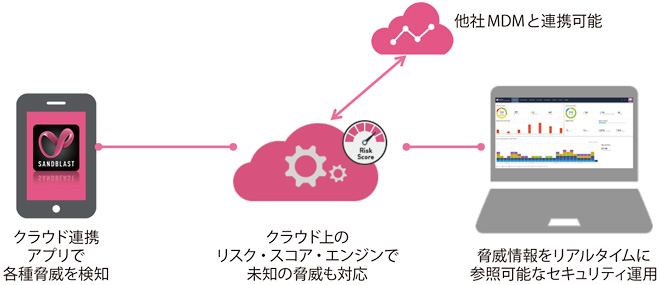

図表1 「SandBlast Mobile」のイメージ

SandBlast Mobileはスマートデバイスにインストールするエージェントアプリ「PROTECT」、クラウド上にある「リスク・スコア・エンジン」、Webブラウザベースの管理ポータルの3点で構成され、次の方法で脅威を検知する。

PROTECTアプリをiOSまたはAndroidデバイスにインストールすると、このアプリはバックグラウンドで動作し、リスク評価に必要な情報をクラウド上のリスク・スコア・エンジンに送信する。リスク・スコア・エンジンではサンドボックス上での振る舞い検査のほか、コード・フロー解析、レピュテーション等の脅威情報データベース、既知の脅威のシグネチャによる分析を実施。これらを組み合わせることで、不正アプリによる乗っ取りのほか、端末(OS)レベルでの脆弱性やネットワーク攻撃、SMSフィッシング、SS7攻撃(携帯電話ネットワークで使用される信号方式を悪用した通話の盗聴)などを検出する。

「従来のシグネチャベースではなく、アプリの動作を確認することで未知の攻撃も検出できるのはチェック・ポイントならではの強み。コード・フローまで解析を行うので、誤検知率も低く抑えることができます」とシステム・エンジニアリング本部セキュリティ・エキスパートの熊村剛規氏は説明する。

また、脅威情報データベースには、1993年の設立以来セキュリティ専業ベンダーとして四半世紀にわたり蓄積してきた知識が反映されている。さらにイスラエルの本社には100名前後からなるモバイルセキュリティ専任のR&D(研究開発)組織が置かれている。「2016年のグーグルのセキュリティレポートに記載されたAndroidの脆弱性の7割はこのチームが発見するなど高い検出能力を誇る」(熊村氏)という。

SandBlast Mobileは脅威の「検出」に特化しており、MobileIronやAirWatchなどのMDM/EMMをすでに導入している場合には、それらと連携することもできる。

具体的には、リスク・スコア・エンジンで不正アプリやネットワークにおける不正が検出されると、MDMに脅威の検知を通知。MDMから業務アプリなどへの設定変更やコンテナ内部の情報の削除を行う。MDM/EMMとSandBlast Mobileそれぞれが機能を分担し補完し合うことで、より強固なセキュリティを実現する。

図表2 スマートデバイスを狙ったさまざまな脅威を検出

脅威レベルを4段階で判定 他社のMDM/EMMとの連携も可能

SandBlast Mobileの管理ポータルでは、リスク・スコア・エンジンから送られたデータを基に、端末やネットワーク、アプリケーションのリスク評価をリアルタイムで行い、脅威レベルを「High」「Medium」「Low」「None」といった4段階で判定する。例えばアプリについては、業務に関係のないものをダウンロードしている場合にはMedium、アドレス帳にアクセスし、そのデータをユーザーに気づかれないようにSMSで送信するなどの怪しい挙動がある場合はHighといった具合に、チェック・ポイント独自のリスク・スコアリングに基づいて分類される。自社開発のワークフローアプリのように、カレンダーにアクセスすることがわかっているアプリについては、あらかじめホワイトリストに入れておくことで、誤検知を避けることができる。

SandBlast Mobileはクラウドベースのため、ライセンス購入後にアカウントを取得して登録するだけで、IT管理者はただちに脅威情報を参照しセキュリティを運用できるのも特長だという。

SandBlast Mobileは、海外では大手通信キャリアのセキュリティメニューの1つとして採用されるなど豊富な実績を持つ。日本でも「ウィルス対策アプリやMDMによる対策では不十分という認識とともに、SandBlast Mobileの導入を広めたい」(熊村氏)という。

| お問い合わせ先 |

| チェック・ポイント・ソフトウェア・テクノロジーズ株式会社 TEL:03-5367-2500 E-mail:info_jp@checkpoint.com URL:http://www.checkpoint.co.jp |