マクニカネットワークス

セキュリティ第1事業部

プロダクト第1営業部

第2課(2016/4/25現在)

池田紘大氏

「Webサーバさえ守っておけば大丈夫」。そんな意識でDDoS攻撃対策を行っていると、サイバー犯罪者たちの格好のターゲットになってしまうかもしれない。

2014年5~7月と2015年2月にかけて、国内のISPでDNS障害が相次いで発生した。ISPが運用するほとんどのDNSサーバがサービス不能となり、それらの管理下にあるドメイン名のWebサイトが閲覧できなくなる事態に陥った。これはDNSサーバをターゲットにしたDDoS攻撃「DNS水責め攻撃(ランダムサブドメイン攻撃)」の影響とみられている。

IPアドレスとホスト名、ドメイン名の対応関係を管理し、名前解決を行うDNSは、インターネットに不可欠な基盤だ。そのDNSを悪用するサイバー攻撃は増加傾向にあり、IPA(情報処理推進機構)は2015年4月に発表した『情報セキュリティ10大脅威 2015』の中で、「インターネット事業者は厳重な警戒を」と警鐘を鳴らしている。

マクニカネットワークス(以下、マクニカ)の池田紘大氏は、「DNSを狙った攻撃は以前から存在していたにも関わらず、日本では米国などに比べてDNSのセキュリティ対策は後手に回りがちだった。ところが最近、ようやく日本でもその重要性が認識され始めている」と話す。

瞬断が許されないDNSサービス 専用HWの防御で処理性能を維持

池田氏によれば、DNSを悪用するDDoS攻撃への対策において考慮すべきポイントの1つは、「DNSサービスのパフォーマンスを劣化させないこと」だ。インターネットの重要な基盤として動いているDNSには瞬断も許されず、処理スピードの遅延は回避しなければならない。

しかしDNSを守る行為が、サービスのパフォーマンスを悪化させてしまう危険性があるという。

なぜなら、DNSのセキュリティ対策では、名前解決のクエリをDNSサーバに通す前にそのクエリが正当であるかどうか検査する。そのため、多量のトラフィックを検査している間に防御システム自体が過負荷状態になり、正当なクエリさえもDNSサーバに受け渡すことができなくなってしまう可能性があるからだ。その傾向は、特にソフトウェアでセキュリティ機能を実装する場合に目立つ。

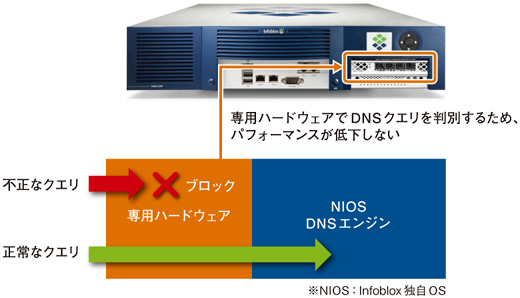

その点、「『Infoblox Advanced DNS Protection(以下、ADP)』なら、専用ハードウェアでDNSクエリ処理を実行するため、膨大な数のアタックが来てもパフォーマンスを低下させることなく安定して防御できる」と池田氏は述べる。

ADPはハードウェアとソフトウェアが一体となり、DNSサーバの役割を担いながら、セキュリティ対策機能も兼ね備えるDNSアプライアンスだ。DNSクエリを検査するための専用ハードウェアを搭載していることから、莫大なDNSクエリが押し寄せたとしても、高速な処理スピードを維持できる(図表1)。

図表1 Infoblox Advanced DNS Protectionは専用HWインターフェイスを搭載

物量&脆弱性攻撃を封じ込める 防御ポリシーは柔軟にカスタマイズ

このADPにおいて、サイバー犯罪者による不正なトラフィックを検知する方法は、攻撃のタイプに応じて2パターンある。

1つは多量のトラフィックで攻めてくる“物量攻撃”からDNSを守る方法で、通過可能なトラフィック数に閾値を設けるパターンだ。閾値を超えたトラフィックを切り捨てることで、DNSの悪用を防いだり、DNS自身がDDoSでパンクしないようにする。

防御のポリシーは柔軟にカスタマイズすることが可能だ。特定の送信元IPアドレスに対してのみ閾値を適用したり、ホワイトリストを設定しておくことで閾値に引っかかってもクエリを通過させたりすることもできる。

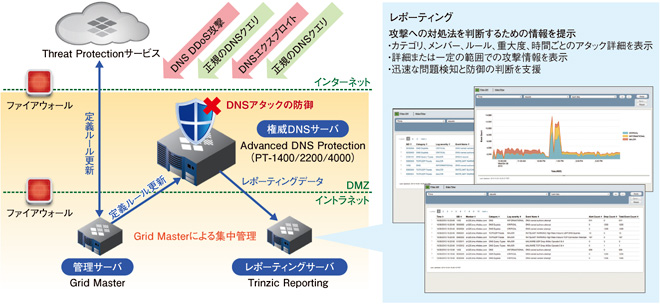

もう1つは、DNSサーバの脆弱性を突いてくる“エクスプロイト攻撃”から防御するための方法で、定義ルール(シグニチャ)に基づいて不正なトラフィックを検知し、防御する。これは、ADPの管理サーバ「Grid Master」経由で、Infobloxの「Threat Protectionサービス」が配布する定義ルールを受け取ることで実現できる(図表2)。

パッチ適用をまとめて自動化 各DNSへの攻撃状況も集中管理

InfobloxのGrid構成では、DNSのセキュリティ対策以外にも大きなメリットがある。「複数のDNSサーバを一元管理できるため、企業が課題にしているガバナンスを容易に効かせられるようになる」(池田氏)のだ。

また、DNSサーバを運用していると、BINDの脆弱性が発見されるたびにセキュリティパッチを当てなければならない。お客様にDNSサービスを提供している通信キャリアやISP、データセンター事業者の場合、本番環境にアップグレードバージョンを適用するまでには検証環境などでの事前テストに多大な手間と時間がかかってしまう。しかし、「Grid構成であれば、Grid Masterにアップグレードバージョンをマスタ登録しておくだけで自動的にパッチが適用されるため、運用負荷を大幅に軽減できる」と池田氏は説明する。

この構成において、レポーティングアプライアンス「Infoblox Trinzic Reporting」の導入により、複数のDNSに対する攻撃状況を1つのGUIでまとめて把握可能になる。攻撃が行われた時間や攻撃の種類、量、危険度など、攻撃状況の詳細をグラフや表で可視化できる。現状把握はもちろん、防御ルールのチューニングなどの判断材料にも使える。

「ワールドワイドで年々脅威を増しているDDoS攻撃から自社やお客様のDNSサービスを守るうえで、キーポイントとなるDNSのセキュリティ対策は必須と言える。パフォーマンスに優れ、運用メリットがあるInfobloxのADPは、既に日本企業も注目し始めている」(池田氏)

| ホワイトペーパーダウンロード | ||

|

| お問い合わせ先 |

Infoblox製品担当 URL:http://www.macnica.net/infoblox/ TEL:045-476-1960 E-mail:infoblox-sales@cs.macnica.net |